Thị trường crypto bùng nổ thì ai cũng vui, nhưng kèm theo đó là vô vàn cạm bẫy rình rập. Anh em có biết không, riêng năm 2024, ước tính đã có đến 17 tỷ USD "bay màu" vì các vụ lừa đảo trong crypto, và honeypot chính là một trong những cái bẫy tinh vi nhất, khiến biết bao nhà đầu tư ôm hận, mất trắng tiền bạc. Con số khủng khiếp này cho thấy bọn lừa đảo trong crypto giờ đã tinh vi và manh động đến mức nào. Cùng Ema Crypto "bóc phốt" mọi ngóc ngách của honeypot, để anh em trang bị kiến thức vững chắc, tự bảo vệ "vốn liếng" của mình nhé!

Honeypot crypto là gì và cách phân biệt

Trước khi "nhảy" vào thế giới crypto, mình cùng lướt qua xem honeypot trong an ninh mạng truyền thống nó là cái gì đã nhé. Nói nôm na, một honeypot truyền thống là một hệ thống hoặc tài nguyên mạng được cố tình tạo ra để "giả vờ" như mục tiêu tấn công thật sự, nhưng thực chất nó chẳng có giá trị sản xuất gì cả. Nhiệm vụ chính của nó là làm "mồi nhử", thu hút và theo dõi xem bọn tin tặc tấn công như thế nào, chúng dùng công cụ gì, nhắm vào đâu. Mục đích cuối cùng là để các chuyên gia an ninh mạng nghiên cứu, từ đó cải thiện hệ thống phòng thủ, biến nó thành một công cụ bảo mật chủ động.

Ấy vậy mà, trong giới crypto của mình, honeypot lại mang ý nghĩa hoàn toàn trái ngược, và đáng sợ hơn nhiều. Honeypot trong crypto là một kiểu lừa đảo cực kỳ tinh vi. Bọn lừa đảo sẽ tạo ra một đồng token hoặc một smart contract (hợp đồng thông minh) giả mạo. Những đồng token hay smart contract này thường được "đánh bóng" rất hấp dẫn, hứa hẹn sẽ "bay cao, bay xa" trong thời gian ngắn, để dụ dỗ những anh em mới vào ngành, hoặc những ai dễ bị FOMO (Fear Of Missing Out – sợ bỏ lỡ). Cái "bẩn bựa" nhất của honeypot scam là anh em có thể mua token một cách ngon ơ, nhưng khi định bán ra thì sẽ đụng phải vô vàn rào cản kỹ thuật. Giao dịch của anh em sẽ không thể thực hiện được, hoặc bị nuốt một phần/toàn bộ phí bán cực kỳ cao. Nói tóm lại, anh em sẽ bị "chôn vốn" trong những đồng token vô giá trị. Đây là một biến thể tinh vi của rug pull – khi dev (nhà phát triển) đột ngột rút sạch thanh khoản.

Để hình dung rõ hơn, hãy xem bảng so sánh dưới đây:

| Đặc điểm | Honeypot truyền thống (An ninh mạng) | Honeypot trong Crypto (Lừa đảo) |

|---|---|---|

| Mục đích chính | Bảo mật, nghiên cứu tấn công | Lừa đảo, chiếm đoạt tài sản nhà đầu tư |

| Bản chất | Hệ thống mồi nhử hợp pháp | Mã thông báo hoặc hợp đồng độc hại |

| Cơ chế hoạt động | Ghi lại hành vi của tin tặc | Cho phép mua, ngăn chặn bán token |

| Kết quả | Cải thiện phòng thủ | Nhà đầu tư mất trắng tài sản |

Cơ chế hoạt động của honeypot crypto tinh vi

Cốt lõi của honeypot crypto là bọn lừa đảo tạo ra một dòng giao dịch một chiều: cho phép anh em mua token vô tư, nhưng lại chặn đứng đường bán ra hoặc rút tiền của anh em. Tất cả được thực hiện qua các "mánh khóe" kỹ thuật được cài cắm tinh vi vào mã nguồn của smart contract.

Các biến thể kỹ thuật chính thường được tìm thấy trong mã nguồn của honeypot smart contract bao gồm:

- Thuế bán ẩn (hidden sell tax): Bọn lừa đảo cài đặt phí bán (sell tax) cực kỳ cao, có thể lên tới 99% hoặc thậm chí 100%, chỉ áp dụng cho anh em nhà đầu tư nhỏ lẻ thôi. Trong khi đó, ví của bọn lừa đảo (dev wallet) thì lại được bán không phí hoặc phí cực thấp. Khi anh em cố bán, ví sẽ báo lỗi như "INSUFFICIENT_OUTPUT_AMOUNT" hay "Transfer failed" vì số token nhận về sau khi trừ phí không đủ, hoặc giao dịch sẽ bị hoàn tác (revert) ngay lập tức.

- Danh sách đen hoặc danh sách trắng (blacklist hoặc whitelisting): Chủ hợp đồng (kẻ lừa đảo) có thể đưa địa chỉ ví của anh em vào blacklist (danh sách đen), khiến anh em không thể bán token được nữa. Hoặc ngược lại, chúng chỉ cho phép một vài ví nhất định – thường là ví của chúng – được tự do mua bán.

- Hàm cửa hậu (backdoor function): Đây là một đoạn mã "đường vòng" (backdoor) bí mật, cho phép chủ hợp đồng có toàn quyền kiểm soát token của anh em. Ví dụ, chúng có thể đóng băng hoặc "chôm" token từ ví của anh em mà không cần anh em đồng ý.

- Hợp đồng có thể thay đổi (mutable contract): Không như smart contract thông thường mà code đã cố định sau khi triển khai, loại hợp đồng này cho phép chủ hợp đồng tự ý thay đổi các quy tắc. Điều này giúp bọn lừa đảo dễ dàng "nhồi nhét" các chức năng độc hại vào sau khi đã dụ được nhiều nhà đầu tư "xuống tiền".

- Khóa thanh khoản giả mạo (fake liquidity locking):: Bọn lừa đảo thường "nổ" rằng đã khóa thanh khoản (liquidity) của token trong một thời gian dài để tạo dựng niềm tin giả. Thế nhưng, thực tế là thanh khoản không được khóa, hoặc chỉ khóa trong thời gian cực ngắn, cho phép chúng dễ dàng "rút ruột" toàn bộ số tiền.

Ngoài ra, còn có những chiêu trò honeypot tinh vi hơn nữa. Một ví dụ là Sweeper bot: bọn lừa đảo sẽ gửi cho anh em khóa riêng (private key) hoặc cụm từ khôi phục (seed phrase) của một cái ví chứa rất nhiều token "ngon lành". Khi anh em cố gắng gửi tiền gốc của mạng (như ETH hay BNB) vào ví đó để làm gas fee (phí giao dịch) nhằm rút token ra, một script tự động sẽ ngay lập tức "hút" số phí gas đó sang ví của bọn chúng. Nhanh như một cơn gió, anh em chưa kịp làm gì đã mất tiền, thậm chí là trước khi giao dịch của anh em kịp xác nhận trên blockchain. Code của honeypot smart contract thường bị làm rối (obfuscated code) hoặc chứa toàn bình luận vô nghĩa để đánh lừa cả dev lẫn nhà đầu tư, khiến hợp đồng trông có vẻ hợp lệ.

Một nghiên cứu học thuật trên ScienceDirect cũng phân tích sâu về các token cửa sập này tại ScienceDirect.

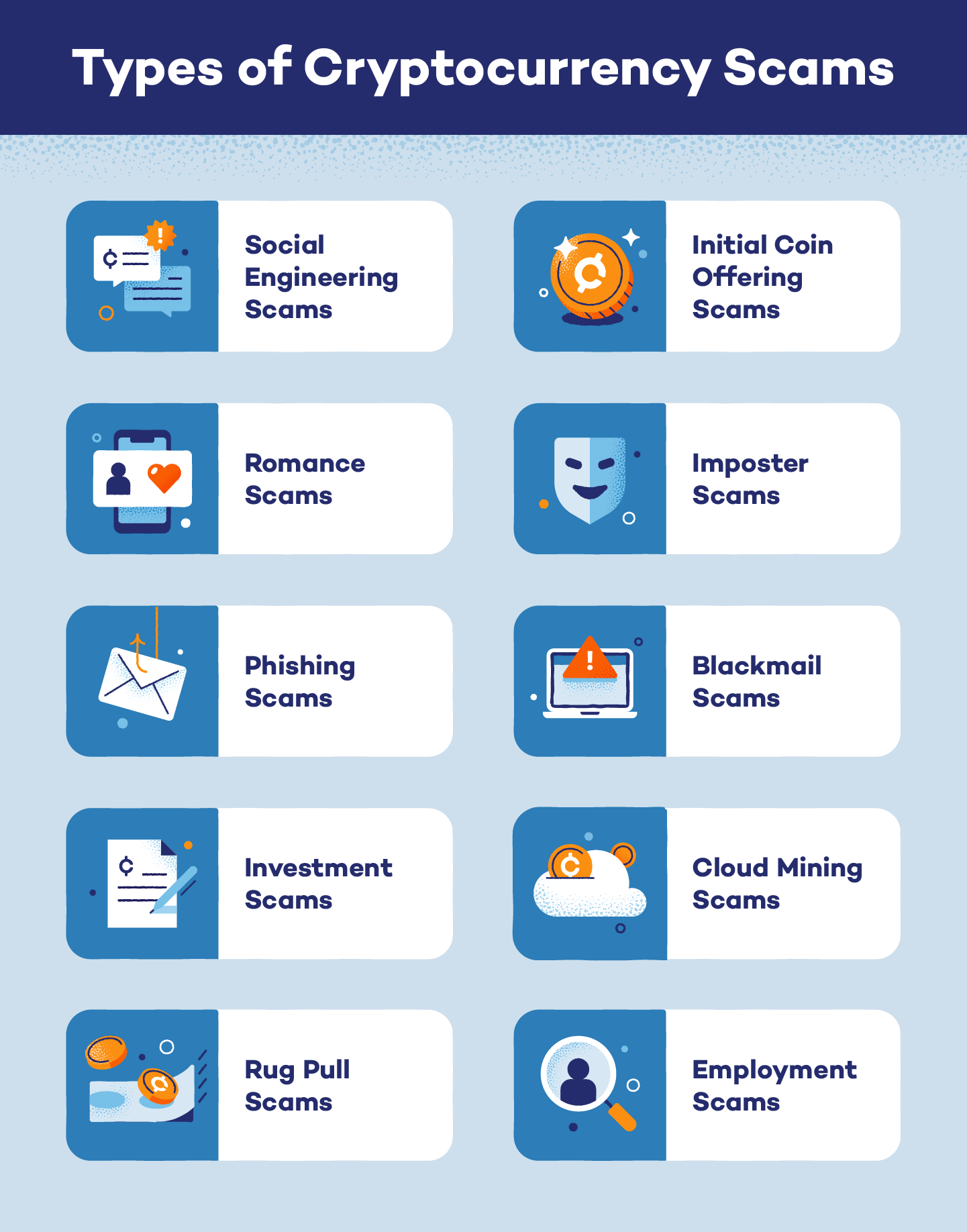

Phân biệt honeypot với các scam crypto liên quan

Để anh em không bị nhầm lẫn, điều quan trọng là phải biết phân biệt honeypot với các loại scam smart contract khác, nhìn rõ điểm khác biệt về mặt kỹ thuật của chúng.

| Loại scam | Cơ chế kỹ thuật cốt lõi | Dấu hiệu nhận biết điển hình |

|---|---|---|

| Honeypot | Kẻ lừa đảo tạo ra một hợp đồng token cho phép người dùng mua token thành công, nhưng lại cài đặt một chức năng ẩn hoặc một điều kiện đặc biệt khiến người dùng không thể bán token của họ (trừ ví của kẻ lừa đảo). Mục tiêu là thu hút vốn từ các giao dịch mua. | Các giao dịch mua vào thì "ngon", nhưng giao dịch bán ra từ các ví bình thường thì bị revert, thất bại, hoặc không thể thực hiện được (do bị rút thanh khoản bởi kẻ lừa đảo sau khi đã "gom" đủ vốn). |

| Rug pull (truyền thống) | Kẻ lừa đảo tạo ra một token và thêm thanh khoản vào một sàn DEX (ví dụ: cặp token/ETH). Sau khi thu hút được nhiều nhà đầu tư mua token, kẻ lừa đảo rút toàn bộ hoặc phần lớn thanh khoản khỏi cặp giao dịch đó. | Ban đầu, anh em vẫn mua bán token được, nhưng sau khi thanh khoản bị rút, thì chẳng còn ai bán được token nữa vì không có người mua. Giá token sẽ "lao dốc không phanh" gần như ngay lập tức. |

| Soft rug pull | Thay vì rút toàn bộ thanh khoản cùng lúc, kẻ lừa đảo rút thanh khoản một cách từ từ theo từng đợt nhỏ trong một khoảng thời gian dài. Điều này nhằm tránh gây ra sự sụp đổ giá đột ngột có thể thu hút sự chú ý. | Giá token cứ giảm đều đều theo thời gian mà chẳng rõ lý do, và lượng token trong các pool thanh khoản cũng giảm dần. Việc bán vẫn được, nhưng với slippage (trượt giá) ngày càng cao, ảnh hưởng lớn đến giá của anh em. |

| Scam contract (mint/burn) | Kẻ lừa đảo tạo một hợp đồng token mà trong đó, họ hoặc một địa chỉ ví cụ thể có quyền mint (đúc) ra vô số token mới mà không có bất kỳ giới hạn nào hoặc burn (đốt) token của người khác. | Giá token sẽ "cắm đầu" lao dốc sau khi một lượng lớn token mới được mint (đúc thêm) và bán ra thị trường bởi bọn lừa đảo. Nếu kiểm tra mã nguồn hợp đồng, anh em sẽ thấy các hàm mint hoặc burn với quyền hạn "vô biên". |

Dấu hiệu nhận biết honeypot crypto

Để nhận diện một honeypot, anh em cần cực kỳ cẩn trọng và kiểm tra kỹ lưỡng, đừng vội vàng. Dưới đây là các dấu hiệu cảnh báo, hay còn gọi là "red flags", mà anh em cần đặc biệt lưu ý:

- Phân tích mã nguồn smart contract và dữ liệu on-chain: Đây là bước quan trọng nhất để "soi" hợp đồng.

- Đầu tiên, hãy kiểm tra xem mã nguồn smart contract có được verify (xác minh) trên các blockchain explorer như BSCScan hay Etherscan không. Nếu không, đây là một "red flag" lớn vì anh em không thể kiểm tra được code bên trong.

- Cảnh giác với các hàm khả nghi trong mã nguồn, ví dụ như những hàm cho phép thay đổi phí giao dịch (

setTaxFee), thêm địa chỉ vào danh sách đen (blacklist), thay đổi chủ sở hữu hợp đồng (changeOwner), vô hiệu hóa giao dịch (disableTrading), hoặc chặn bán (_blockSell,_disableSell). Đặc biệt, anh em cần để ý các điều kiệnrequiretrong hàm_transfercó thể giới hạn khả năng bán của người dùng thông thường. Một số hợp đồng honeypot còn sử dụng các hàm như_isExcludedFromFeeshoặc_isBlacklistedđể đưa ví của bọn lừa đảo vào danh sách được miễn phí hoặc được "ưu tiên" giao dịch tự do. - Việc thiếu một audit report (báo cáo kiểm toán) từ các đơn vị uy tín như Certik hay PeckShield cũng là một cảnh báo lớn.

- Hãy dành thời gian đọc event logs. Nếu anh em thấy các giao dịch mua token thành công và phát ra event

Transferbình thường, nhưng các giao dịch bán từ ví thông thường lại không xuất hiện hoặc thất bại với eventReverttrong các event log, thì đây là một cảnh báo cực kỳ mạnh mẽ. Hãy so sánh với các giao dịch của ví triển khai hợp đồng (deployer wallet); nếu ví này vẫn có thể mua và bán token một cách trơn tru, thì 99% đó là dấu hiệu của chức năng độc hại. - Khi cố gắng bán token và giao dịch của anh em bị Fail hoặc Reverted trên blockchain explorer, hãy nhấp vào giao dịch để xem chi tiết. Tìm kiếm các thông báo lỗi như "TransferHelper: Transfer failed", "PancakeRouter: INSUFFICIENT_OUTPUT_AMOUNT", hoặc các lỗi tùy chỉnh khác trong phần "Error Message". Điều này thường có nghĩa là smart contract của token đã chặn giao dịch bán của anh em.

- Cuối cùng, hãy kiểm tra thuế bán quá cao (exorbitant dynamic fees/high sell tax). Hợp đồng có thể tính phí bán token lên tới 90-100% thông qua các hàm động, khiến việc bán trở nên vô nghĩa.

- Kiểm tra thanh khoản (liquidity): Nếu liquidity (thanh khoản) của token quá thấp hoặc không được khóa (locked liquidity) trong một thời gian đủ dài, thì đây là một rủi ro cực lớn. Bọn lừa đảo có thể dễ dàng "rút cạn" thanh khoản, khiến token của anh em trở nên vô giá trị ngay lập tức. Trên các trình duyệt khối (blockchain explorer), anh em hãy tìm kiếm các giao dịch thêm thanh khoản. Sau đó, kiểm tra xem số LP token (token của nhà cung cấp thanh khoản) có được gửi vào hợp đồng khóa thời gian (timelock contract) hay một địa chỉ ví bị đốt cháy (burn address) hay không. Các công cụ như DEXTools hay PooCoin cũng thường hiển thị trạng thái khóa thanh khoản này.

- Hoạt động của "deployer wallet" (ví triển khai): Ví triển khai (deployer wallet) là ví đã tạo ra smart contract. Anh em hãy kiểm tra số dư token của ví này ngay sau khi token vừa "lên sàn". Nếu ví deployer nắm giữ quá nhiều token (ví dụ: >5-10% tổng cung) và không có lịch sử phân phối rõ ràng hoặc khóa thanh khoản, đó là một "red flag" cực lớn. Bọn lận lận có thể "xả hàng" (dump) ra thị trường bất cứ lúc nào, kéo giá "sấp mặt". Nếu ví triển khai chuyển số lượng lớn token ra ngoài sau khi khởi tạo, đó là một dấu hiệu đáng ngờ.

- Thông tin dự án và đội ngũ: Đội ngũ dự án ẩn danh, thông tin mập mờ, hoặc các profile mạng xã hội mới toanh đều là những dấu hiệu cảnh báo. Rất có thể là "bọn ma giấu mặt". Một website hoặc whitepaper kém chuyên nghiệp, đầy rẫy lỗi chính tả, cùng với một roadmap (lộ trình) phi thực tế hoặc hứa hẹn lợi nhuận "khủng" trong thời gian ngắn cũng cần được anh em "soi" thật kỹ.

- Hành vi giá và giao dịch: Quan sát biểu đồ giá. Nếu giá token tăng đột biến nhưng khối lượng giao dịch mua thì "khủng", còn giao dịch bán thì rất ít hoặc gần như không có, thì đây rất có thể là một honeypot. Đôi khi, chỉ một vài ví "cá voi" lớn, thường là ví của bọn lừa đảo, được phép bán token mà thôi. Khi anh em thử thiết lập một giao dịch bán trên một sàn DEX như PancakeSwap hoặc Uniswap, hãy chú ý đến slippage tolerance (dung sai trượt giá) anh em phải đặt. Nếu anh em cần đặt slippage tolerance cực kỳ cao (ví dụ: 50% hoặc hơn) để giao dịch có thể thực hiện được, thì đó là một "red flag" cực kỳ mạnh. Điều này cho thấy hợp đồng đang áp đặt một mức phí giao dịch bán rất cao, gần như nuốt chửng tiền của anh em.

- Chiến dịch marketing: FOMO quá đà, quảng cáo "nổ" banh nóc, spam liên tục trên mạng xã hội thường là dấu hiệu rõ ràng của việc lợi dụng tâm lý FOMO để dụ dỗ anh em "xuống tiền".

Công cụ phát hiện honeypot token hiệu quả

Để tự bảo vệ mình, anh em có thể dùng các công cụ chuyên biệt để "test" các token đáng ngờ. Những công cụ này giúp anh em phân tích smart contract và dữ liệu on-chain một cách nhanh gọn lẹ.

Dưới đây là một số công cụ phổ biến:

- Honeypot.is / Honeypot.cx / Token Sniffer: Đây là các công cụ giúp anh em kiểm tra nhanh một token xem nó có phải honeypot hay không. Anh em chỉ cần dán địa chỉ smart contract của token vào, công cụ sẽ phân tích cơ bản về khả năng mua/bán bằng cách mô phỏng các giao dịch. Anh em có thể kiểm tra trực tiếp tại Honeypot.is.

- Rugdoc.io: Nền tảng này chuyên cung cấp các báo cáo kiểm toán và đánh giá độ an toàn cho các dự án DeFi. Rugdoc.io sẽ gắn nhãn "Safe" (an toàn) hoặc "Unsafe" (không an toàn) và chỉ ra các rủi ro tiềm ẩn như thuế bán quá cao hay các chức năng quản trị độc hại. Anh em có thể truy cập tại Rugdoc.io.

- Dextools / PooCoin / Dexscreener: Các nền tảng này cho phép anh em phân tích biểu đồ giá, thanh khoản, thông tin về các ví nắm giữ token (holder) và lịch sử giao dịch một cách chi tiết. Anh em có thể xem liệu có giao dịch bán nào bị chặn hay không, hoặc tỷ lệ thuế bán thực tế là bao nhiêu.

- BSC Check / CoinScope / Photon / GoPlus Labs Token Security: Đây là các công cụ quét smart contract trên các blockchain như Binance Smart Chain (BSC) hoặc Solana và Ethereum. Chúng có thể giúp anh em phát hiện các hàm độc hại như

setTaxFee,blacklist,changeOwner, hoặcdisableTrading. Các công cụ này cũng thường chỉ ra các chỉ số quan trọng như Max Tx Amount (số lượng token tối đa có thể giao dịch trong một lần), Owner % Liquidity (tỷ lệ thanh khoản mà chủ hợp đồng đang nắm giữ).

Nhưng anh em nhớ nhé, không có công cụ nào là "thánh" và hoàn hảo 100% đâu. Luôn kết hợp nhiều nguồn thông tin và tự DYOR (Do Your Own Research – tự nghiên cứu) thật kỹ trước khi đưa ra bất kỳ quyết định đầu tư nào.

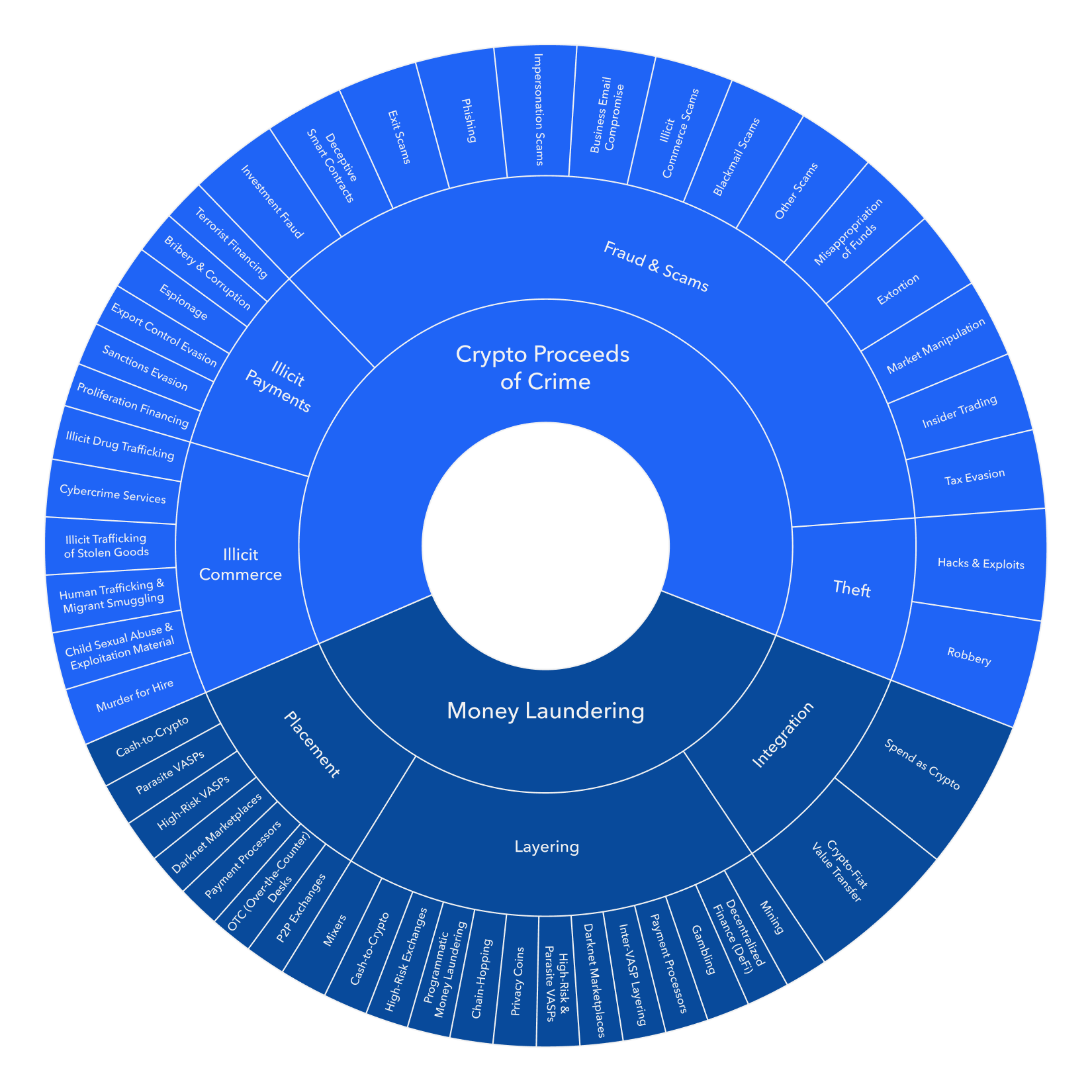

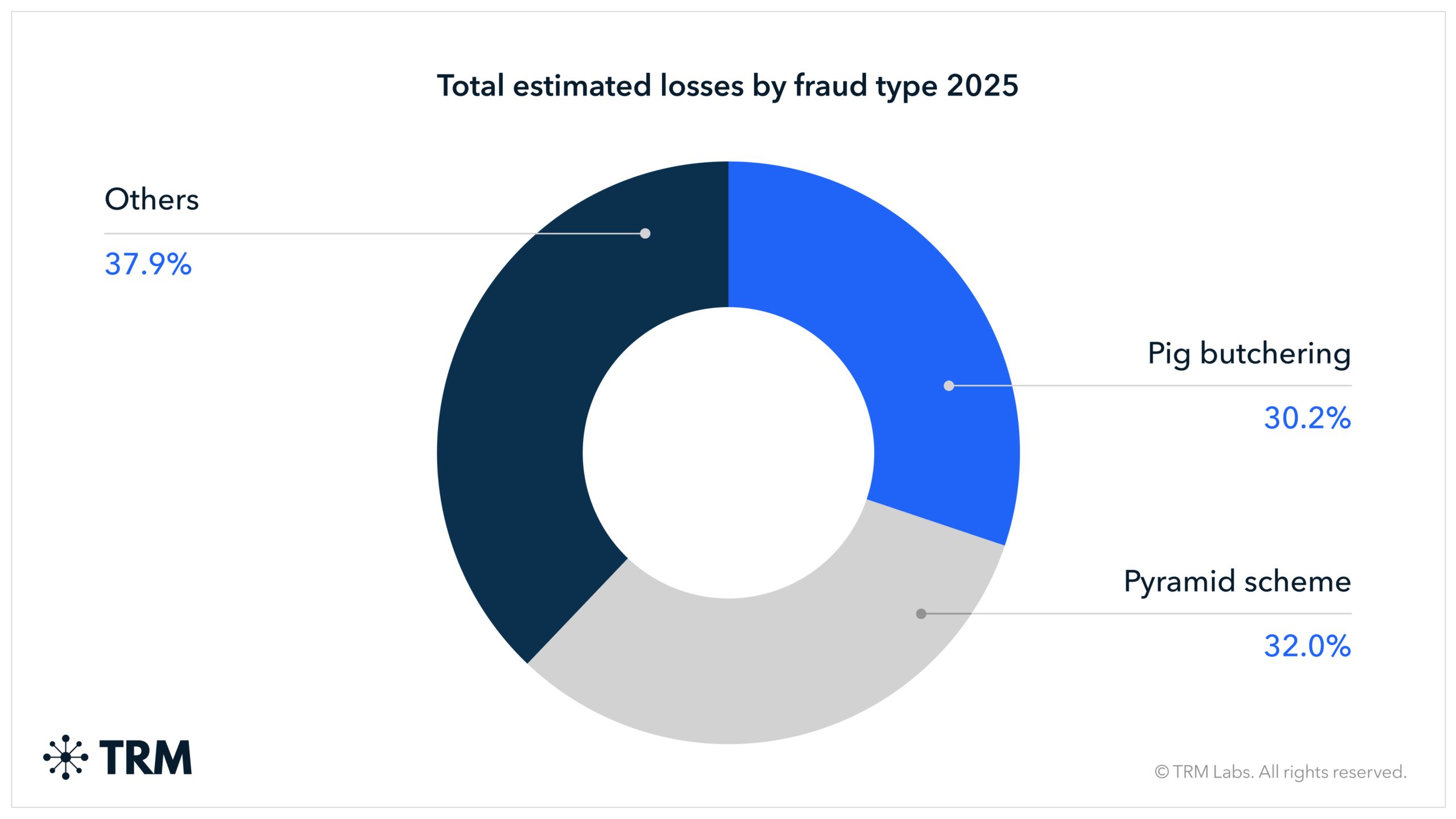

Honeypot 2.0: Gian lận tinh vi, dân chủ hóa

Tình hình honeypot ngày càng trở nên phức tạp và tinh vi hơn rất nhiều. Các số liệu thống kê đã chỉ ra mức độ nghiêm trọng của nó. Trong quý 4 năm 2023, có 150 vụ tấn công liên quan đến honeypot, chiếm 12,8% tổng số các vụ lừa đảo được báo cáo. Vào tháng 2 năm 2024, một tội phạm mạng duy nhất đã thực hiện nhiều vụ lừa đảo honeypot, lấy trộm khoảng 3,2 triệu USD từ các nạn nhân chỉ trong các vụ việc đó. Đây là một phần nhỏ trong bức tranh tổng thể về 17 tỷ USD ước tính bị đánh cắp trong các vụ lừa đảo tiền điện tử vào năm 2024.

Các case study nổi bật về honeypot bao gồm:

- Squid Game (SQUID) Token (2021): Lấy cảm hứng từ loạt phim nổi tiếng của Netflix, giá token tăng vọt từ vài xu lên hơn 2.800 USD chỉ trong vài ngày. Tuy nhiên, hợp đồng thông minh được thiết kế để ngăn cản người nắm giữ bán token của họ, dẫn đến mất toàn bộ số tiền đầu tư khi giá sụp đổ. Đây là một trong những vụ honeypot "đi vào lịch sử" gây chấn động cả cộng đồng crypto.

- Magnate Finance (tháng 8/2023): Giao thức này trên nền tảng Base đã gây ra thiệt hại khoảng 6,4 triệu USD. Bọn lừa đảo đã lợi dụng tính năng "proxy contract" để thay đổi logic hợp đồng sau đó, rút sạch thanh khoản và khiến người dùng "khóc thét" vì không thể bán được token.

- FUSION trên Solana (tháng 3/2024): Vụ lừa đảo này đã "cuỗm" khoảng 300.000 USD dưới dạng SOL bằng cách sử dụng chiến thuật "pump-and-dump" kết hợp với các hạn chế bán ra và thao túng giá.

- Làn sóng honeypot trên Base (tháng 8/2023): Ngay sau khi mạng Base "chào sân", hàng triệu USD đã bị "bốc hơi" từ nhiều dự án honeypot nhỏ lẻ, với các mã hợp đồng có tính năng

setTaxFeehoặcsetMaxSellTransactiondễ dàng bị thao túng.

Sự xuất hiện của các bộ công cụ "honeypot-as-a-service" đã làm giảm đáng kể rào cản kỹ thuật, biến việc lừa đảo trở nên dễ dàng hơn bao giờ hết. Giờ đây, ngay cả những kẻ lừa đảo không có chuyên môn về code cũng có thể tự mình triển khai các chiến dịch honeypot phức tạp một cách "ngon lành". Điển hình, một ví cá nhân đã tài trợ cho 979 tài khoản để tạo ra các token honeypot chỉ trong khoảng thời gian từ tháng 8 đến tháng 10 năm 2023. Các bộ công cụ này thường "trọn gói" từ smart contract độc hại, website giả mạo, tài khoản mạng xã hội đã "làm cũ" và hướng dẫn ra mắt chi tiết.

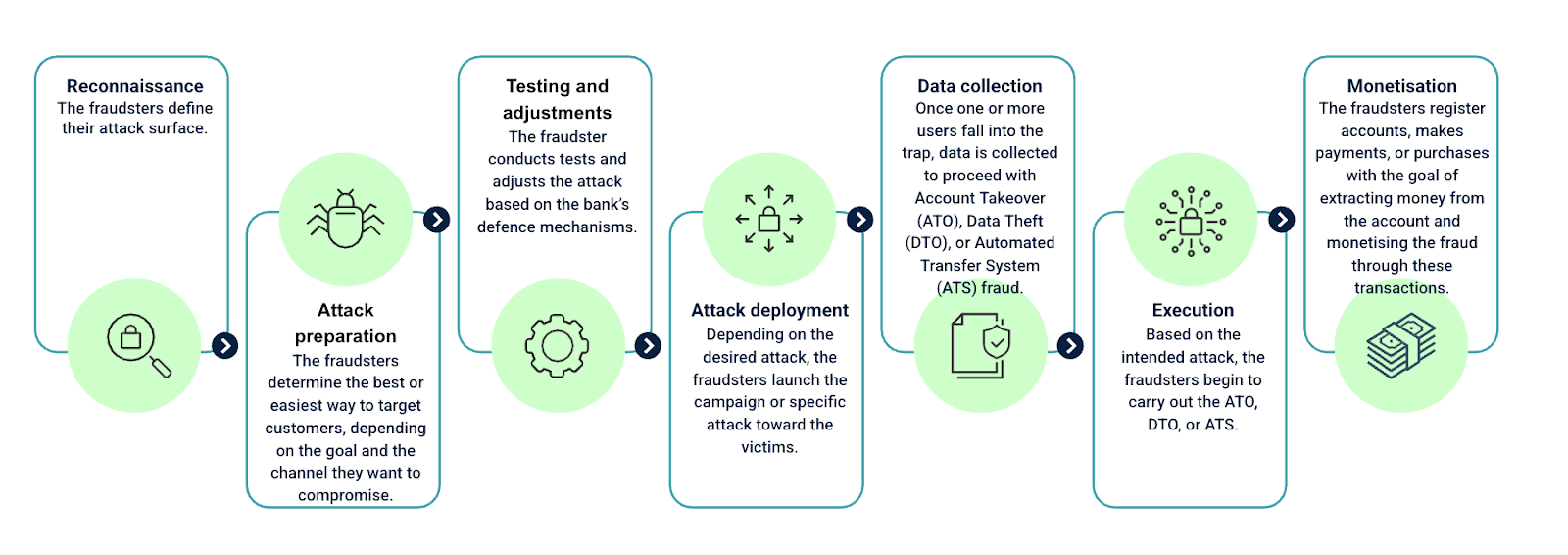

Bọn lừa đảo không chỉ dùng các chiêu trò cơ bản mà còn tận dụng chiêu lừa dối với độ chân thực cực cao (high-fidelity deception). Tức là, chúng mạo danh các thương hiệu uy tín, dùng chatbot hoặc email lừa đảo tinh vi để "giăng bẫy" nạn nhân. Chúng "ve vãn" những kế hoạch đầu tư lừa đảo này như là "cú nổ" lớn tiếp theo trong không gian phi tập trung.

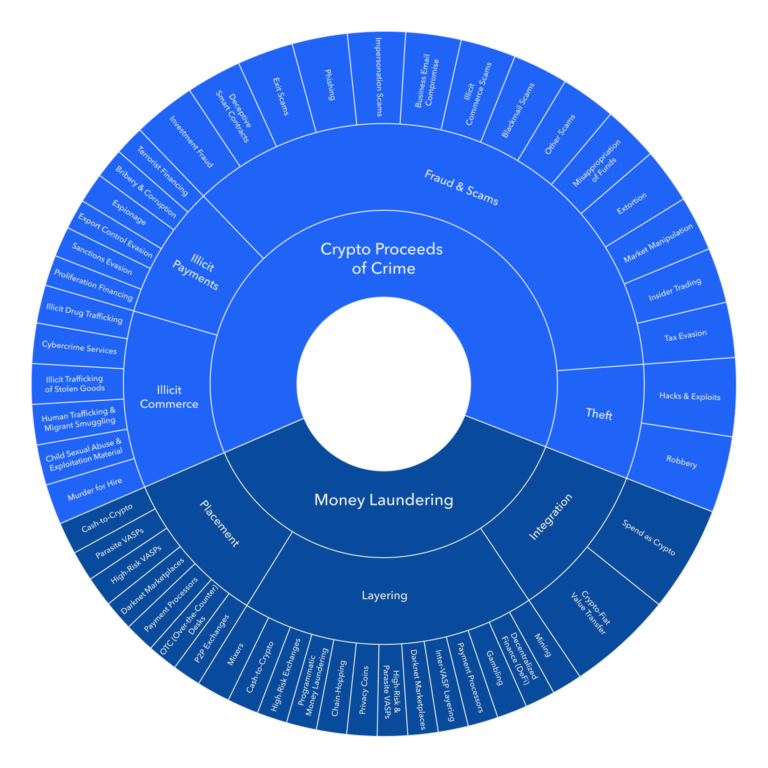

Các báo cáo từ Chainalysis luôn cung cấp cái nhìn sâu sắc về tình hình tội phạm crypto toàn cầu. Anh em có thể tham khảo thêm tại báo cáo tội phạm crypto 2024 của Chainalysis (lưu ý, thường có báo cáo mới cập nhật hàng năm).

Tăng cường bảo mật người dùng crypto

"Vụ lừa đảo tiền điện tử không phải là một khai thác kỹ thuật của chính blockchain. Đó là một khai thác của lớp người dùng." Nhận định này chỉ ra rằng blockchain thực sự đang làm chính xác những gì nó được thiết kế để làm – chuyển giao giá trị. Vấn đề là tài sản đang "chạy" sai người, vì lớp người dùng (human layer) đã bị "bóc lột" hoàn toàn.

Bọn lừa đảo không khai thác lỗ hổng kỹ thuật của blockchain đâu, mà chúng khai thác chính tâm lý của anh em. Lòng tham, sự thiếu hiểu biết, và đặc biệt là tâm lý FOMO, là những "tử huyệt" mà honeypot nhắm vào. Anh em dễ dàng tin vào những lời hứa hẹn lợi nhuận "x100, x1000" mà không tìm hiểu kỹ, từ đó "lỡ tay" cấp quyền (approval) cho các smart contract độc hại mà không lường trước hậu quả.

Để chống lại các giao dịch lừa đảo diễn ra quá nhanh, cần có thêm "chướng ngại vật" có chủ đích (purposeful friction) trong hệ thống. Điều này có nghĩa là cần tích hợp các bước xác nhận hoặc cảnh báo rõ ràng hơn vào giao diện người dùng của các sàn giao dịch phi tập trung (DEX) hoặc ví điện tử.

- Đối với sàn giao dịch phi tập trung (DEX) và tổng hợp thanh khoản (aggregators):

- Cảnh báo rủi ro tự động: Các DEX như OKX DEX đã bắt đầu hiển thị cảnh báo rủi ro nếu một token bị "nhận diện" là honeypot hoặc có các đặc điểm đáng ngờ (thanh khoản thấp, mã nguồn chưa được kiểm toán, phí mua/bán chênh lệch lớn).

- Phân tích hợp đồng thời gian thực: Tích hợp các công cụ phân tích bảo mật (như GoPlus Labs, PeckShield API) để quét mã hợp đồng trước khi giao dịch và hiển thị điểm rủi ro trực tiếp trên giao diện người dùng.

- Giới hạn quyền cấp phép mặc định (default allowance limits): Khi anh em phê duyệt quyền chi tiêu (approve) cho một hợp đồng, thay vì cho phép chi tiêu không giới hạn (unlimited allowance) như mặc định, ví hoặc DEX có thể đề xuất một giới hạn hợp lý, giúp giảm thiểu thiệt hại nếu hợp đồng đó là độc hại.

- Xác nhận đa bước cho giao dịch đáng ngờ: Đối với các giao dịch có giá trị lớn hoặc liên quan đến hợp đồng rủi ro cao, hệ thống nên yêu cầu người dùng xác nhận qua nhiều bước, thậm chí phải nhập lại mật khẩu hoặc sử dụng xác thực hai yếu tố (2FA).

- Đối với ví điện tử (wallets):

- Chức năng Revoke/Xem quyền đã cấp: Các ví như MetaMask, Trust Wallet đã và đang cải thiện khả năng cho phép người dùng xem lại và thu hồi các quyền đã cấp cho các hợp đồng, giảm thiểu rủi ro nếu một hợp đồng đó "biến chất" thành độc hại.

- Cảnh báo rủi ro hợp đồng: Tương tự như DEX, ví có thể tích hợp công cụ cảnh báo khi anh em tương tác với một hợp đồng mới hoặc một token "lạ hoắc". Ví dụ, Binance Wallet đang cung cấp các tính năng kiểm toán token chuyên dụng và cảnh báo bảo mật chủ động.

- Simulate Transaction (mô phỏng giao dịch): Một số ví tiên tiến có thể mô phỏng kết quả của một giao dịch trước khi thực hiện, giúp anh em nhìn thấy trước điều gì sẽ xảy ra, bao gồm cả việc giao dịch có bị revert hay không.

- Dự án cơ sở hạ tầng và dịch vụ bảo mật:

- API phân tích rủi ro: Các công ty như GoPlus Security, PeckShield cung cấp API để các dự án khác tích hợp khả năng phát hiện honeypot và các rủi ro khác vào sản phẩm của họ.

- Kiểm toán hợp đồng thông minh bắt buộc: Khuyến khích hoặc yêu cầu các dự án mới phải trải qua kiểm toán bảo mật bởi các công ty uy tín như CertiK, PeckShield, Hacken trước khi niêm yết hoặc ra mắt.

Toàn bộ cộng đồng và các nhà phát triển đều có trách nhiệm chung trong việc xây dựng một hệ sinh thái an toàn hơn cho tất cả anh em.

Rủi ro pháp lý và truy hồi tài sản

Phân tích về rủi ro pháp lý và khả năng truy hồi tài sản là một yếu tố quan trọng để anh em hiểu rõ hơn về hậu quả khôn lường của các vụ honeypot.

- Rủi ro pháp lý cho kẻ tạo honeypot:

- Phạm vi toàn cầu: Việc tạo và triển khai hợp đồng honeypot được xem là hành vi lừa đảo, chiếm đoạt tài sản trắng trợn. Tùy thuộc vào quốc gia nơi kẻ tấn công và/hoặc nạn nhân cư trú, chúng có thể đối mặt với các cáo buộc hình sự như lừa đảo, rửa tiền, và các tội danh liên quan đến gian lận tài chính.

- Cơ quan có thẩm quyền: Các cơ quan như Cục An ninh mạng và phòng, chống tội phạm sử dụng công nghệ cao (A05) ở Việt Nam, Interpol, SEC (Ủy ban Chứng khoán và Giao dịch Hoa Kỳ), CFTC (Ủy ban Giao dịch Hàng hóa Tương lai Hoa Kỳ) và các cơ quan quản lý tài chính khác có thể phối hợp điều tra và khởi tố.

- Án phạt: Các án phạt có thể bao gồm tù giam, phạt tiền nặng, và bồi thường thiệt hại cho nạn nhân.

- Ví dụ về hành động pháp lý tại Việt Nam: Tháng 8 năm 2024, cảnh sát Việt Nam đã triệt phá một đường dây Ponzi tiền điện tử trị giá 2 tỷ USD liên quan đến Paynet Coin (PAYN), bắt giữ 20 nghi phạm. Tháng 1 năm 2025, cảnh sát Việt Nam đã bắt giữ 5 nghi phạm tại Đà Nẵng trong một vụ lừa đảo tiền điện tử trị giá 532.800 USD. Nhóm này, có trụ sở tại Campuchia, đã sử dụng một nền tảng giả mạo Nasdaq để dụ dỗ các nhà đầu tư. Tháng 9 năm 2024, một tòa án Việt Nam đã kết án 4 anh chị em và hàng chục người khác trong một vụ cờ bạc và tiền điện tử xuyên quốc gia liên quan đến giao dịch trị giá 3,8 tỷ USD.

- Khả năng truy hồi tài sản cho nạn nhân:

- Mức độ khó khăn: Thẳng thắn mà nói: Cực kỳ khó khăn! Việc truy hồi tài sản từ các vụ lừa đảo crypto, đặc biệt là honeypot, là một "nhiệm vụ bất khả thi" vì rất nhiều lý do.

- Tính ẩn danh của blockchain: Mặc dù giao dịch công khai, nhưng địa chỉ ví thường không liên kết trực tiếp với danh tính thật của bọn lừa đảo.

- Rửa tiền nhanh chóng: Bọn lừa đảo thường nhanh chóng "tẩu tán" tiền qua hàng loạt địa chỉ ví, các sàn DEX, cầu nối cross-chain hoặc các dịch vụ trộn tiền (mixers) để xóa sạch dấu vết.

- Jurisdiction (thẩm quyền pháp lý): Vụ việc có thể liên quan đến nhiều quốc gia với các luật pháp khác nhau, gây phức tạp cho việc phối hợp điều tra và thi hành án.

- Các hành động nạn nhân có thể thực hiện: Nạn nhân nên thu thập tất cả bằng chứng (địa chỉ hợp đồng, địa chỉ ví của bọn lừa đảo, ID giao dịch, ảnh chụp màn hình cuộc trò chuyện) và báo cáo cho cảnh sát mạng hoặc các cơ quan có thẩm quyền tại địa phương. Việc liên hệ với các công ty điều tra on-chain như Chainalysis, Elliptic, TRM Labs có thể giúp theo dõi dòng tiền. Tuy nhiên, dịch vụ này thường rất "đắt xắt ra miếng" và không đảm bảo kết quả truy hồi được tiền.

- Quy trình pháp lý: Ngay cả khi xác định được bọn lừa đảo, quy trình pháp lý để đóng băng tài sản và thu hồi chúng có thể "ngốn" của anh em nhiều năm trời và đòi hỏi chi phí khổng lồ. Với các khoản đầu tư nhỏ, chi phí pháp lý thường còn vượt xa số tiền đã mất.

Lời khuyên bảo vệ vốn đầu tư khỏi honeypot

Để bảo vệ "túi tiền" của anh em khỏi honeypot và các chiêu lừa đảo crypto tinh vi khác, hãy luôn nằm lòng những lời khuyên sau đây:

- DYOR (Do Your Own Research) kỹ lưỡng: Tuyệt đối đừng tin vào lời khuyên của bất kỳ ai một cách mù quáng. Anh em hãy tự tìm hiểu, đọc whitepaper, "soi" kỹ đội ngũ dự án, và phân tích các chỉ số on-chain như mình đã hướng dẫn ở trên.

- Giao dịch thử nghiệm với số tiền nhỏ: Trước khi "xuống tiền" một khoản lớn vào bất kỳ token mới nào, hãy thực hiện một giao dịch mua bán thử nghiệm với một số tiền "nhỏ xíu" thôi. Điều này giúp anh em kiểm tra xem có bán token dễ dàng hay không và ước tính mức phí thực tế.

- Không FOMO: Luôn giữ cái đầu lạnh trước các lời hứa hẹn lợi nhuận "x100, x10000" hoặc các chiến dịch quảng cáo "trên trời". Đầu tư vào crypto cần sự kiên nhẫn và chiến lược rõ ràng, chứ không phải cảm tính nhất thời.

- Cẩn trọng với airdrop và liên kết lạ: Đặc biệt cảnh giác với những yêu cầu cấp quyền ví (approval mechanisms) không rõ ràng từ các liên kết hoặc airdrop "từ trên trời rơi xuống". Luôn kiểm tra kỹ địa chỉ URL và không bao giờ cấp quyền cho những trang web không đáng tin cậy.

- Sử dụng sàn giao dịch và ví uy tín: Ưu tiên các sàn giao dịch tập trung (CEX) lớn, có uy tín và lịch sử bảo mật "sạch sẽ". Đối với ví cá nhân, hãy sử dụng ví non-custodial có tính bảo mật cao như ví lạnh hoặc các ví nóng đã được cộng đồng kiểm chứng và thường xuyên cập nhật.

- Hiểu rõ các quyền cấp phép (approvals) cho smart contract: Luôn kiểm tra và thu hồi các quyền truy cập không cần thiết mà anh em đã cấp cho smart contract. Có nhiều công cụ quản lý quyền như Revoke.cash giúp anh em thực hiện điều này một cách dễ dàng.

- Cập nhật kiến thức liên tục: Thị trường crypto thay đổi "chóng mặt", và các chiêu trò lừa đảo cũng vậy. Hãy luôn học hỏi và cập nhật kiến thức về các mối đe dọa mới nhất để tự bảo vệ "miếng bánh" của mình.

Honeypot trong crypto là một thực tế đáng sợ, nhưng không phải là không thể tránh khỏi đâu anh em. Với kiến thức vững chắc và sự cẩn trọng cần thiết, anh em hoàn toàn có thể tự bảo vệ mình khỏi những cạm bẫy tinh vi này. Ema Crypto luôn đồng hành cùng anh em trên hành trình khám phá và đầu tư an toàn vào thế giới blockchain đầy biến động này.

Tuyên bố miễn trừ trách nhiệm

Căn cứ Nghị quyết số 05/2025/NQ-CP ngày 9/9/2025 của Chính phủ, toàn bộ thông tin trên Emacrypto.com chỉ mang tính chất tham khảo, không phải là khuyến nghị tài chính hay tư vấn đầu tư. Nhà đầu tư cần tự nghiên cứu kỹ và chịu trách nhiệm với quyết định của mình.