Ngày 21 tháng 2 năm 2026 đánh dấu tròn một năm kể từ vụ hack khoảng 1,46 tỷ USD tài sản mã hóa từ sàn giao dịch Bybit có trụ sở tại Dubai – vụ hack tiền mã hóa lớn nhất được xác nhận trong lịch sử. Công ty phân tích blockchain Elliptic là một trong những đơn vị đầu tiên công khai quy kết vụ việc cho Triều Tiên (DPRK), nhận định sau đó được FBI xác nhận chính thức.

Vụ Bybit không phải là điểm kết thúc mà chỉ là một bước ngoặt quan trọng trong chiến dịch trộm cắp tài sản mã hóa quy mô lớn và liên tục của DPRK. Theo báo cáo mới nhất của Elliptic công bố ngày 20 tháng 2 năm 2026, hoạt động này vẫn diễn ra mạnh mẽ, không hề có dấu hiệu suy giảm.

Sau khi hầu hết số tiền từ Bybit đã được rửa sạch (phần lớn qua các dịch vụ OTC Trung Quốc cùng các kỹ thuật mới như địa chỉ hoàn tiền, token vô giá trị và đa dạng hóa mixer), DPRK không dừng lại. Trong năm 2025, các nhóm liên quan đã trộm kỷ lục 2 tỷ USD tài sản mã hóa, nâng tổng số tiền tích lũy được biết đến lên hơn 6 tỷ USD. Những khoản tiền này được cho là đóng vai trò quan trọng trong việc tài trợ chương trình vũ khí hạt nhân và tên lửa của Triều Tiên.

Sang năm 2026, nhịp độ vẫn duy trì cao: chỉ riêng tháng 1 năm 2026, Elliptic ghi nhận số vụ khai thác gấp đôi so với tháng 1 năm trước. Điểm chung xuyên suốt từ Bybit đến các vụ gần đây là kỹ thuật social engineering vẫn là vector tấn công chính. Dù đòi hỏi kỹ thuật cao để thực thi, điểm xâm nhập ban đầu hầu hết xuất phát từ yếu tố con người.

Các nhóm tấn công ngày càng tinh vi, sử dụng AI để hoàn thiện persona giả mạo, nội dung giao tiếp và lý do tiếp cận, đồng thời che giấu rào cản ngôn ngữ. Ngành công nghiệp tiền mã hóa cần duy trì cảnh giác cao độ với mối đe dọa hàng ngày này.

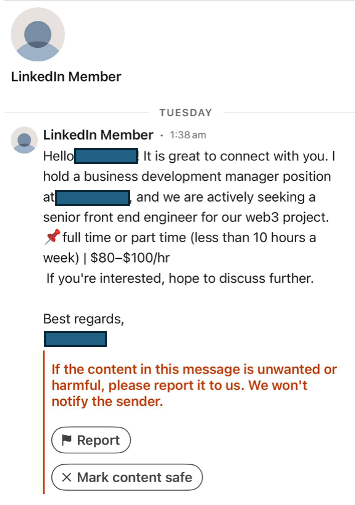

Elliptic theo dõi hai chiến dịch social engineering nổi bật mang tên DangerousPassword và Contagious Interview, cả hai đều nhằm mục tiêu tối đa hóa giá trị từ nạn nhân.

DangerousPassword nhắm đến cá nhân qua tài khoản mạng xã hội đã bị chiếm đoạt từ nạn nhân trước đó. Kẻ tấn công liên hệ với mục tiêu mới bằng cách nhắc đến mối liên hệ mơ hồ (như từng gặp tại hội nghị), sau đó đề nghị gọi video qua Zoom hoặc Microsoft Teams. Chúng giả lập lỗi âm thanh phần mềm, hướng dẫn nạn nhân chạy lệnh command line để “sửa lỗi” – thực chất là cài mã độc tìm kiếm private key, seed phrase, mật khẩu và credential mạng xã hội để tiếp tục chuỗi tấn công.

Contagious Interview sử dụng chiêu mộ việc làm giả mạo. Nạn nhân được mời ứng tuyển vị trí hấp dẫn, sau đó phải thực hiện “bài kiểm tra kỹ năng” bằng cách tải repository code từ nền tảng uy tín – nhưng repository chứa mã độc cài đặt phần mềm tìm kiếm thông tin nhạy cảm trên thiết bị.

Cả hai chiến dịch đều đặc biệt nguy hiểm nếu nạn nhân sử dụng thiết bị kết nối với hạ tầng công ty, có thể đe dọa toàn bộ tổ chức. Từ ngày 1 tháng 1 đến ngày công bố báo cáo, hai chiến dịch này đã mang về khoảng 37,5 triệu USD cho DPRK.

Bên cạnh social engineering, DPRK tiếp tục triển khai chiến lược đưa IT worker giả mạo vào các dự án crypto. Những người này che giấu danh tính bằng tài khoản clone, lịch sử việc làm giả, laptop “thuê” để xuất hiện ở vị trí địa lý hợp lý. Họ có thể làm việc thực sự một thời gian để tạo lòng tin, nhưng mục tiêu cuối cùng là cài backdoor, lấy quyền truy cập lâu dài hoặc giới thiệu thêm đồng bọn.

Một ví dụ điển hình là dự án Tenexium trong hệ sinh thái Bittensor (TAO). Ngày 1 tháng 1 năm 2026, website Tenexium.io đột ngột offline, trùng với việc rút 2,5 triệu USD thanh khoản từ ví treasury. Dự án tự giới thiệu là giao thức margin trading spot phi tập trung, đăng ký domain từ tháng 9 năm 2025. Tài khoản X ngừng hoạt động từ 31/12/2025, website và GitHub hiện không truy cập được, không có bất kỳ thông báo chính thức nào từ đội ngũ.

Các báo cáo trên X chỉ ra một số contributor nghi là IT worker DPRK, trong đó có persona được đánh giá độ tin cậy cao. Phân tích blockchain của Elliptic cho thấy các dấu hiệu rửa tiền điển hình của DPRK, chồng chéo cross-chain với các vụ exploit khác, và rửa tiền chủ yếu qua dịch vụ tập trung. Dù chưa xác nhận Tenexium là dự án giả mạo hoàn toàn từ đầu, bằng chứng cho thấy DPRK rất có thể chịu trách nhiệm rút thanh khoản và rửa tiền. Nếu đúng, đây là bước tiến hóa đáng kể: từ xâm nhập dự án có sẵn sang tự xây dựng dự án làm bẫy.

Một năm sau Bybit, bức tranh đã rõ ràng: chiến dịch trộm cắp của DPRK là hoạt động bền vững, được tài trợ tốt, quy mô ngày càng lớn và tinh vi hơn. Sự kết hợp giữa social engineering tiến hóa và AI khiến mối đe dọa không chỉ giới hạn ở sàn giao dịch, mà lan đến developer cá nhân, contributor dự án và bất kỳ ai tiếp cận hạ tầng crypto.

Elliptic tiếp tục theo dõi các địa chỉ liên quan DPRK từ các vụ sớm nhất, cung cấp giải pháp phân tích blockchain toàn diện (hỗ trợ hơn 60 chain) để theo dõi và sàng lọc quỹ bị đánh cắp, bất kể cross-chain hay loại tài sản.

Ngành cần nâng cao nhận thức, áp dụng công cụ analytics mạnh mẽ để tránh vô tình xử lý quỹ bẩn, đồng thời bảo vệ bản thân trước các kỹ thuật lừa đảo ngày càng khôn ngoan.

Nguồn: Báo cáo của Elliptic – “Bybit exploit 12 months on: the DPRK threat continues” (20/02/2026).

Cộng đồng crypto Việt Nam cần đặc biệt chú ý, vì các chiến dịch social engineering thường nhắm đến cá nhân và dự án nhỏ – nơi nhận thức bảo mật còn hạn chế. Hãy luôn kiểm tra kỹ nguồn gốc, tránh tải code lạ và sử dụng thiết bị riêng biệt cho công việc crypto.

Tuyên bố miễn trừ trách nhiệm

Căn cứ Nghị quyết số 05/2025/NQ-CP ngày 9/9/2025 của Chính phủ, toàn bộ thông tin trên Emacrypto.com chỉ mang tính chất tham khảo, không phải là khuyến nghị tài chính hay tư vấn đầu tư. Nhà đầu tư cần tự nghiên cứu kỹ và chịu trách nhiệm với quyết định của mình.